Bevezetés

Valószínűleg látta a Coinhive bányászati forgatókönyvével kapcsolatos legújabb híreket. Számos webhelyen, sőt tucatnyi alkalmazásban is felfedezték a Google Play áruházban. Noha a Coinhive szkript kétségtelenül visszaél, a „rosszindulatú program” kifejezés nem feltétlenül pontos vagy valós leírás; ez csupán egy böngésző bányász szkript. Eljöhet egy olyan nap, amikor a felhasználók örömmel engedélyezik a feldolgozási teljesítményük egy részének elérését, miközben egy adott webhelyet látogatnak, cserébe a tolakodó hirdetések hiányában. Malwarebytes nemrégiben a szkriptet rosszindulatú programként jelölte meg sokat a egyesek megdöbbenése.

A szkript baljósabb használatához megfelelőbb leírás lenne:

A rossz szereplők a meglévő kihasználásokat használják a Coinhive szkript beillesztésére a gyanútlan webmesterek kódjába.

Úgy döntöttünk, hogy megnézzük a Coinhive szkript jelenlegi elérhetõségét. Hogy hány webhely érintett, és vannak-e közös vonások e webhelyek között?

Az érintett webhelyek felfedezése

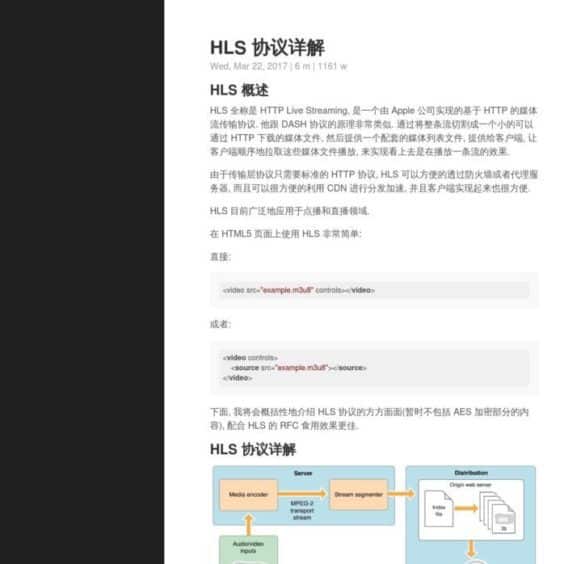

Mivel a Coinhive szkript központosított futtatású, meglehetősen egyszerű megtalálni az azokat használó webhelyeket, függetlenül attól, hogy ismerik-e a kódot vagy sem. A szkriptet futtató webhelyek webhelyén általában a következő kód van beágyazva (néhány hasonló változattal együtt):

src ="https://coinhive.com/lib/coinhive.min.js">

Tehát csak annyit kell tennünk, hogy megtaláljuk ezeket a webhelyeket, a forráskód beolvasásával ellenőrizni tudjuk a Coinhive szkriptre való hivatkozásokat. Ellenőriztük a go-to adatbázisainkat, amelyek több mint 200 millió domain nemrégiben frissített webhely-forráskódját tartalmazzák. Ezután ellenőriztük a Coinhive szkriptet az élő webhelyek ellen, és a következő számú találatot kaptuk:

- 8786 domain

Biztonságos lehet feltételezni, hogy ez a becslés alacsony tényező, néhány tényező miatt is:

- Csak a weboldal kezdőlapját ellenőrizzük, nem az összes oldalt

- Az ellenőrzött webhelyek legalább 99% -a gyökérdomain (nem aldomain)

- Előfordulhat, hogy néhány webhely nem volt elérhető az ellenőrzés idején

- Egyes webhelyek megkövetelhetik a felhasználóktól a bejelentkezést

- Nem elemeztünk minden létező weboldalt!

jegyzet: Az ebben a bejegyzésben közzétett domaineket és mutatókat 2017. november 10-én gyűjtöttük össze. Az idő múlásával a Coinhive szkriptet futtató webhelyek és ezen domainek mutatói megváltoznak. Arra törekszünk, hogy ezt a bejegyzést rendszeresen frissítsük.

Fogja a Metrikát

Tehát most van egy szép listánk az érintett domainekről, elemezzünk néhány mutatót. A következő információkat fogjuk kinyerni minden egyes domainről:

- TLD (legfelső szintű domain, például .com, .net, .co.uk stb.)

- Nyelv

- CMS vagy keretrendszer (tartalomkezelő rendszer, például Drupal, WordPress stb.)

- Webhely kategória

- Alexa Rank

- A Google Biztonságos Böngészés állapota

- Tárhely IP-cím

- Tárhely földrajzi elhelyezése

- Fenséges SEO rang

- Becsült keresőmotor forgalom

- Facebook-megosztások

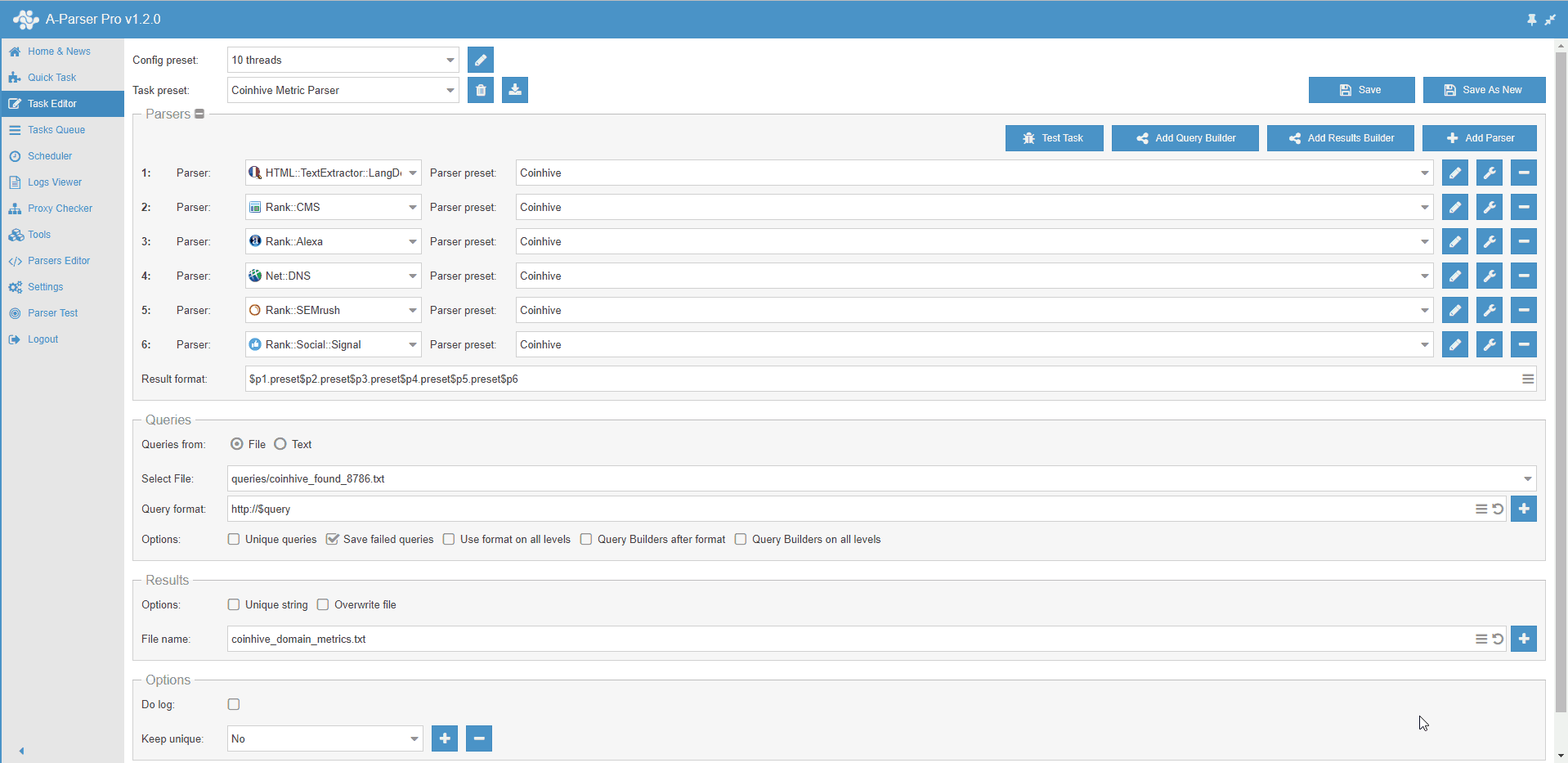

A mi szemünkben az egyetlen eszköz egy ilyen munkához A-elemző, masszívan sokoldalú elemző eszköz, amely a szükséges mérőszámok nagy részét ki tudja elemezni a dobozból, és rendkívül testreszabható.

Íme néhány más forrás, amelyet a mutatóink összegyűjtésére használunk:

- Használjuk a Webshrinker kategória API a Webhely-kategória megszerzéséhez.

- Használjuk John Kurkowski tldkivonata hogy kibontsa a TLD-ket.

- Az A-Parser „Net :: DNS” elemzőjével lekérjük az IP-címet, majd ezt betápláljuk a ipinfo.io API egyéni elemző segítségével A-elemző, hogy összegyűjtse a Webhely tárhelyét.

- Használjuk a Majestic API hogy összegyűjtsék TF (Trust Flow) és CF (Citation Flow) SEO adataikat.

- Használjuk a Biztonságos böngészés keresése API (v4) a Biztonságos Böngészés adatainak gyűjtéséhez.

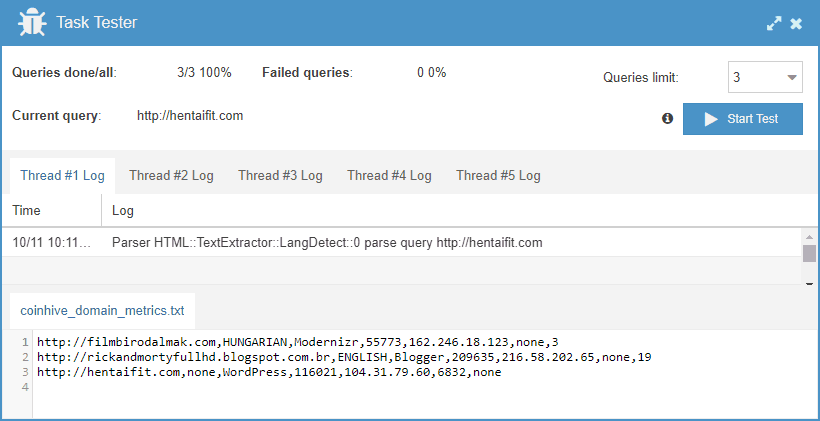

A beállítások gyors tesztelése után munkába állítottuk az A-elemzőt, és elkezdtünk dolgozni a fenti nem támogatott metrikák szkriptjein.

Kezdeti eredmények

Le a nyúllyukon, ahová megyünk! Az elemzésünk eredményeit az alábbi táblázat mutatja.

Coinhive elemzési táblázat

Nyissa meg a Google Táblázatokban

Azonnali megfigyelések

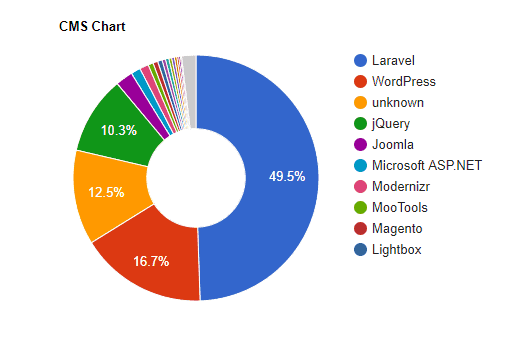

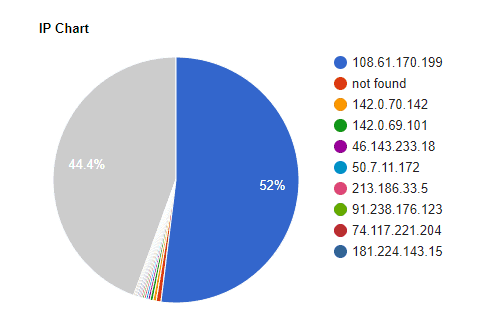

Adataink áttekintésekor egy dolog azonnal nyilvánvalóvá válik, hogy vannak bőséges vagy .ir (iráni) domainek, amelyek mind ugyanazon IP-címen vannak tárolva, ugyanazon PHP keretrendszer, a Laravel segítségével.

Ez az 4,462 Domainek (50,8%) .ir TLD-k, 4,565 (52%) a 108.61.170.199 IP és 4,347 (49,5%) fut Laravel Framework. Biztonságos lenne feltételezni, hogy ezen a ponton a domainek többsége kapcsolatban áll egymással.

Futtassunk egy egyszerű MySQL lekérdezést a következők ellenőrzésére:

SELECT COUNT (*) FROM `coinhive_table` WHERE` tld` = ‘ir’ AND `cms` = ‘Laravel’ AND` ipaddress` = ‘108.61.170.199’;

4205 találat

Ezen a ponton néhány dolgot érdemes megjegyezni:

- Valószínűleg egyetlen entitás felelős ezekért a 4 205+ iráni domainekért, amelyek a szkriptet futtatják.

- Ezeket a domaineket valószínűleg el kell távolítani, hogy tovább vizsgáljuk adatainkat és jó átfogó képet kapjunk, erről később.

Az iráni kapcsolat

Ezek a domainek még további ásásra érdemesek, nézzünk meg néhány példa domaint:

0002.ir

0004.ir

0005.ir

…

aaaaaa.ir

aadd.ir

aaii.ir

…

zbd.ir

zbf.ir

zbk.ir

Mint látható, ezek úgy néznek ki, mintha egy egyszerű szkript használatával lett volna regisztrálva, 0–9 és a – z bejegyzésekkel.

A webhelyek a következőképpen néznek ki, a helyszínen ellenőrzöttek a domainnév kivételével azonosak voltak:

Minden oldal ugyanúgy néz ki

Minden oldal ugyanúgy néz ki

Ez kezd kevésbé hasonlítani feltört / kihasznált domainekre, és inkább valami másra! Az összes domain eladó és a dns4.ir oldalon parkol, a webhely WHOIS-adatai megegyeznek a WHOIS-szal ezen domainek sokaságánál.

A szabálytalanság nem nyilvánvaló, de néhány kérdés felvetődik. Elsődlegesen hogyan profitál valaki 4000 vagy több, egyenként 25 dollár körüli domain regisztrációjából? A domainek nem mutatnak becsült keresési forgalmat, nincsenek bejövő linkek, és nagyon kevesen mutatnak semmilyen társadalmi tevékenységet. Hogy valami vészjósló dolog folyik-e, vagy ez egyszerűen egy bonyolult domain parkolási beállítás, jelenleg nem ismert. Azon gondolat felé hajlunk, hogy ez csak a parkolt domainek bevételszerzése, amelyet a domainer.

Szűrt eredmények

Megtisztítottuk a .ir domaineket az eredményeinktől, és újból megnéztük az adatokat; most 4324 domaint vizsgálunk.

Szűrt Coinhive elemzési táblázat

Nyissa meg a Google Táblázatokban

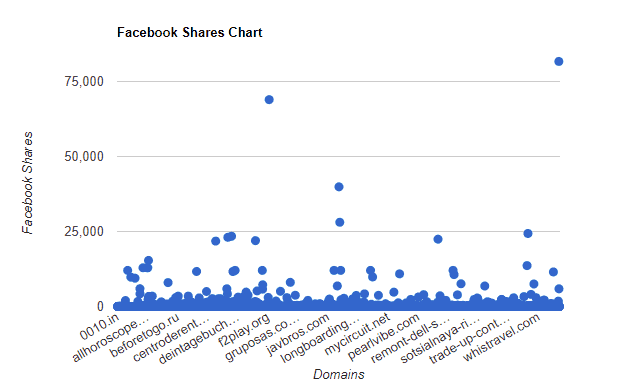

Facebook-megosztások

Vannak olyan domainek, amelyek jelentős számú Facebook-megosztással rendelkeznek, a többség 5000 alatt van, és a webhelyek nagy százaléka egyáltalán nincs; 2,194 domainek (50,7%.)

Két tartomány értéke túl nagy volt a grafikonunkhoz:

- piratebay.red – 737 526 323 részvény

- mobileoffers.me – 7 536 447 részvény

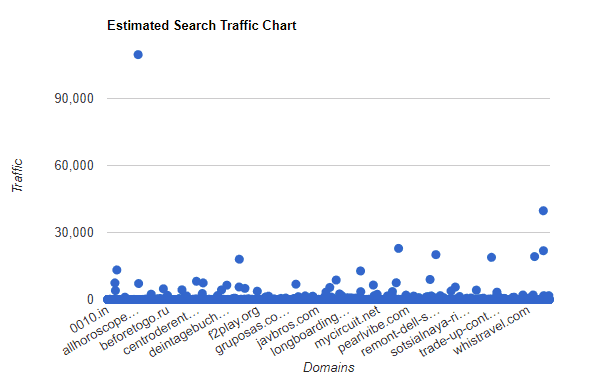

Becsült keresési forgalom

Ez a diagram a domainek becsült keresési forgalmát jeleníti meg. Mint láthatja, vannak olyan domainek, amelyek jelentős forgalommal rendelkeznek. azonban, 3,636 domainek (84,1%) egyáltalán nem rendelkezik előre jelzett forgalommal.

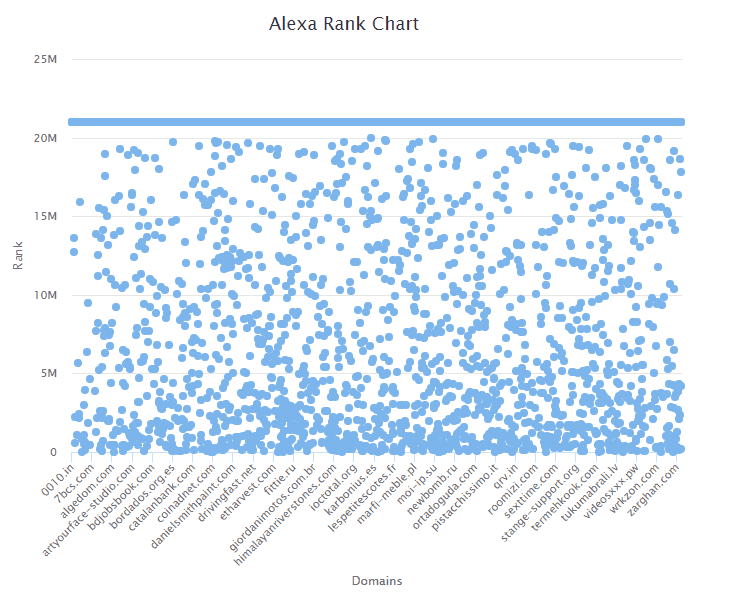

Alexa Rank (az alacsonyabb jobb)

Ahol a domaineket ténylegesen pontozzák, ott a webhelyek Alexa rangja meglehetősen egyenletesen oszlik el. Ezen domainek jelentős százaléka 5 millió alatti pontszámmal rendelkezik (az Alexa szerint a létező top 5 millió webhely). Ismételten azonban a domainek nagy százalékának nem volt rangsora. Ezeket a nem rangsorolt domaineket 21 000 000 ponttal állítottuk be, így itt láthatóvá tehetők (Alexa csak a legjobb 20 millió webhelyet szerzi). Összesen vannak 2,678 (61,9%) domainek rangsor nélkül.

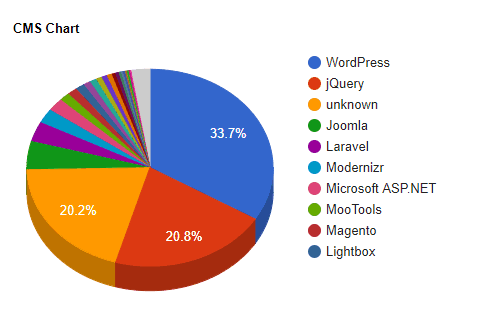

CMS érintett

A legtöbb domain a WordPress programot futtatja, ami nem meglepő ez az egyik legnépszerűbb létező. Viszont arról híres, hogy létezik rendszeresen feltört.

Ezen a ponton nem világos, hogy ezek a WordPress-domainek sérülnek-e vagy sem. Ennek megállapításához további vizsgálatra lenne szükség. Megvizsgálhatjuk a WordPress használatban lévő verzióit, és elemezhetjük az egyes webhelyeket ennek megállapítására, amivel később foglalkozhatunk.

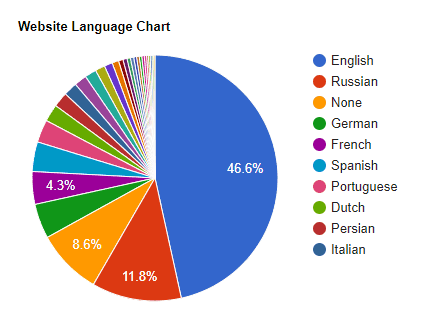

Weboldal nyelvei

Az angol a fő nyelv, de meglepően sok az orosz nyelvet használó webhely. Ennek oka lehet, hogy az orosz webmesterek jobban ismerik a kriptovalutákat és a technológiát, mint az átlagos webmesterek.

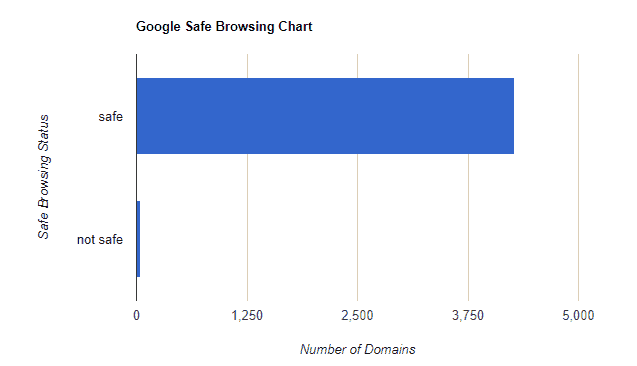

A Google Biztonságos Böngészés állapota

A webhelyek túlnyomó többségét a Google biztonságosnak tartja, csak 47 webhelyet jelöltek nem biztonságosnak. Ez azt mutatja, hogy a Google egyelőre nem kezeli a Coinhive szkriptet rosszindulatú programként.

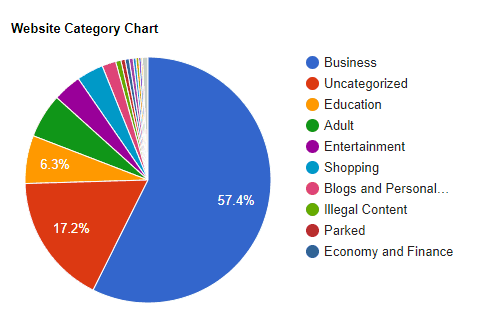

Webhely kategóriák

A webhelyek 57,4% -a üzleti webhelyként van besorolva. Megvizsgáltunk néhány ilyen webhelyet, és úgy érezzük, hogy ez a kategória kissé tág, ezért az itt szereplő adatok nem sok hasznát veszik. Úgy tűnik, hogy szép számban felnőtt webhelyek is használják a szkriptet, talán mindent megtesznek azért, hogy ne szakítsa félbe(!) látogatóikat hirdetésekkel, vagy a Coinhive használatával további jövedelemfolyamként.

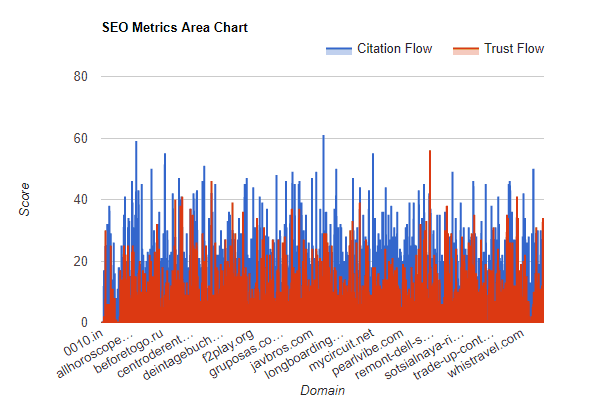

SEO mérőszámok

Az általunk használt SEO mérőszámok a következők TF (Trust Flow) és CF (Idézési folyamat) Fenséges. Mindkettőt 0-100 közötti skálán pontozzák. E két mutató összefoglalása:

- A Trust Flow azt jelzi, hogy mennyire megbízhatóak a webhelyre mutató visszahivatkozások. Ha egy webhely megbízható webhelyekről van összekapcsolva, akkor a pontszám magas lesz, ha pedig megkérdőjelezhető webhelyekről van szó, akkor a pontszám alacsony lesz.

- A Citation Flow-t arra használják, hogy meghatározzák, mennyire befolyásolja a webhelyet az alapján, hogy hány bejövő linkje van.

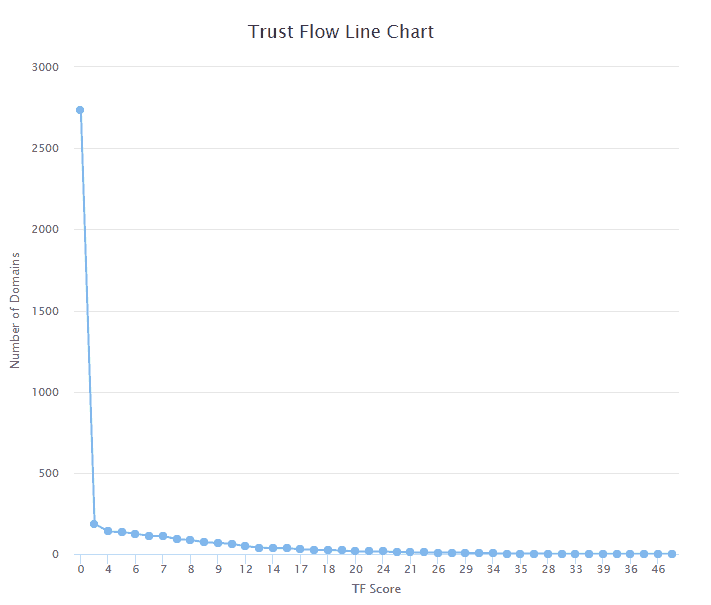

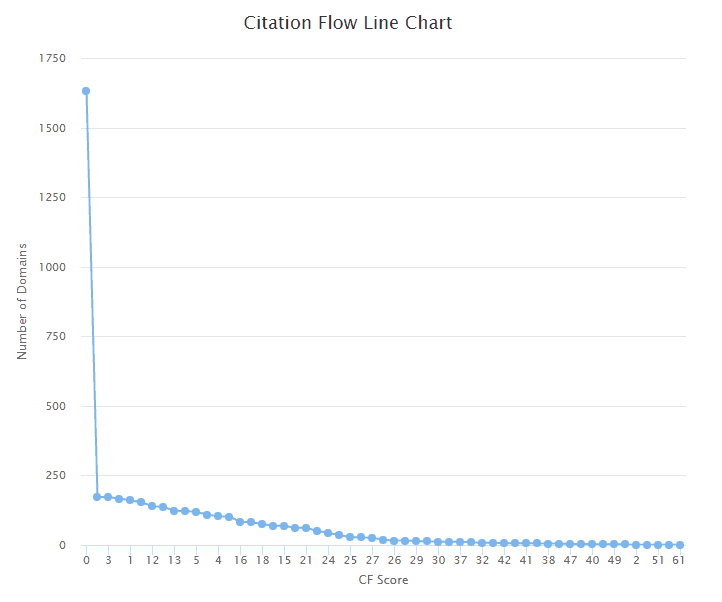

Úgy tűnik, hogy azok a helyek, amelyek 0-nál magasabb pontszámot értek el, viszonylag egyenletes eloszlásúak a Majestic-tól. E két mutató további lebontása érdekében létrehoztunk néhány vonaldiagramot is:

Amint láthatja, az oldalak többségének 0 pontszáma van, és sokkal több oldal ért el skála alsó részét.

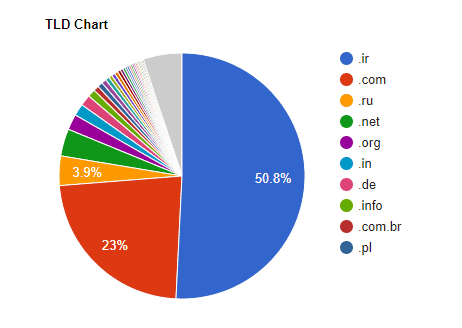

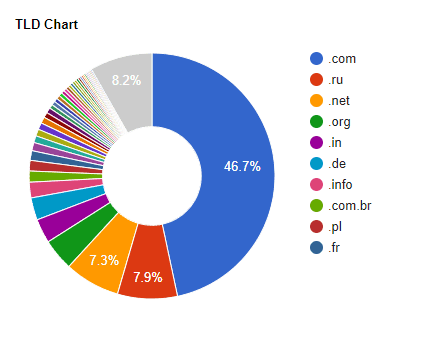

Érintett TLD-k

Nagyszámú .com domain, de ismét jelentős számú .ru (orosz) domain. Jelentős számú .in (indiai) és .de (német) domain is található.

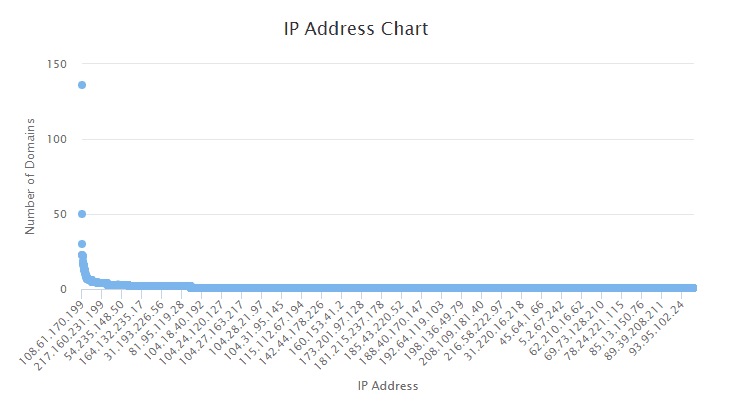

Érintett IP-címek

Adatainkban összesen 2936 IP-cím szerepel. Az alábbiakban tovább elemezhetjük, hogy adott IP-címek több érintett domaint tárolnak-e:

Amint az a diagramból kiderül, egyes IP-címek sok weboldalt tárolnak. Láthatjuk, hogy az .ir domain tulajdonosának az IP 108.61.170.199 IP használatával még mindig van néhány domainje a különböző TLD-ken tárolt adatainkban.

A szkriptet több tartományban tároló többi IP-t a következők egyikével lehet megmagyarázni:

- A webmesterek több domaint tárolnak egyetlen szerveren, és a szkriptet számos tartományukra telepítik.

- A webhosztok veszélybe kerültek, és a gazdagépeken található több webhely is „megfertőződött”.

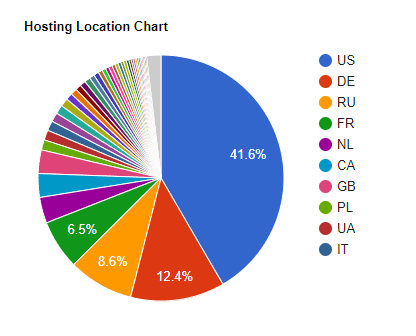

Tárhelyek tárolása

A Coinhive szkriptet futtató webhelyek többségének az Egyesült Államok a házigazdája, Németország és Oroszország is jelentős számmal rendelkezik.

Figyelemre méltó adatok – megbízható & Nagy forgalmú webhelyek

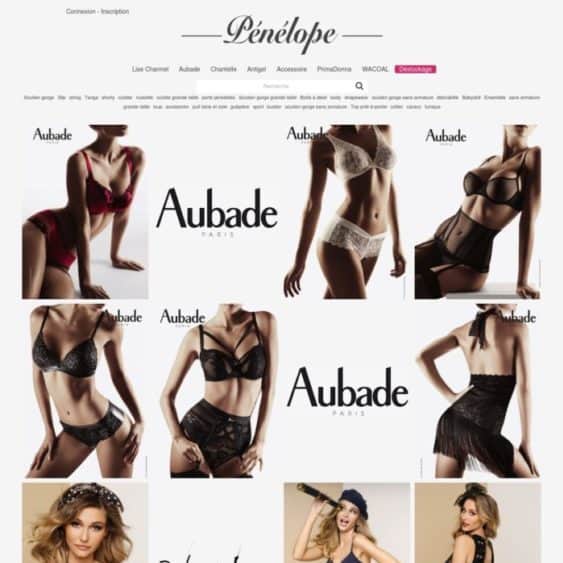

Fehérnemű weboldal

- penelopelingerie.fr

Látszólag népszerű online fehérneműbolt a francia vásárlók számára. Első hozzáadva a Wayback Machine-hez 2013 áprilisában ugyanazzal a fizikai üzletcímmel a helyszínen, mint jelenleg.

- Facebook-megosztások: 3,177

- Alexa Rank: 3,026,277

VERDICT: Valószínűleg feltört

Zenész

- vintageculture.com.br

Úgy tűnik, hogy ez a weboldal jelenti a brazil zenész, a „Vintage Culture” főoldalát. A Coinhive parancsfájlon kívül úgy tűnik, hogy a webhely megfelelően működik. Nehéz meghatározni, hogy ez a webhely haszonszerzés céljából futtatja-e a szkriptet, vagy rosszindulatúan lett elhelyezve.

- Facebook-megosztások: 24,341

- Alexa Rank: 1 959 414

VERDICT: Ismeretlen

Google Blogok

- sohoandroid.blogspot.com

- rickandmortyfullhd.blogspot.com

- joatamon.blogspot.com

- ilikewarp.blogspot.com

- piliday.blogspot.com

- hentairpgmaker.blogspot.com

- proboxnatv.blogspot.com

- farmernetly.blogspot.com

- i-ptv.blogspot.com

- ozlemsencanblog.blogspot.com

- androidrepublica.blogspot.com

- angiofoods.blogspot.com

- megavideotunisie.blogspot.com

- adrenetgames.blogspot.com

- downloadsroat.blogspot.com

Érdekes módon a Google platformjának, a Blogger / Blogspot-nak több aldomainje van, amelyek a coinhive szkriptet futtatják. Úgy tűnik, hogy a felhasználók hivatkozhatnak a külső Javascriptre, így képesek „spam jellegű” blogokat készíteni a Google platformon, és a Coinhive szkriptet használhatják bevételszerzésre..

- Facebook-megosztások: 0 és 766 között

- Alexa Rank: Nem rangsorolva 209 635-ig

VERDICT: Felhasználók adták hozzá

Fájlmegosztó webhelyek

- piratebay.red

- kickass.cd

- alluc.ee

A Pirate Bay az nyíltan a coinhive szkript használatával mint pénzszerzési módszer. Biztos lehetne azt feltételezni, hogy ugyanez elmondható a többi fájlmegosztó webhelyről is, amelyeket találtunk.

- Facebook-megosztások: 2 437–737 526 323

- Alexa Rank: 16768-2214

VERDICT: Webmesterek adták hozzá

Kormányzati oldalak

- secheep.gov.ar

- cultura.rj.gov.br (Úgy tűnik, hogy most megtisztították)

Elég sokkoló! Két kormányzati webhelyről kiderült, hogy a coinhive szkript fut. Úgy tűnik, hogy a brazil kormány weboldala azóta eltávolította, de továbbra is fut és megtekinthető egy webhely forráskódjában az argentin kormány irányítja.

Nem tudjuk megerősíteni, hogy ezt rosszindulatúan helyeztük-e el, bár azt gondolná, hogy a kormányzati szervereken futó összes webhelyet megfelelően védeni kell. Kíváncsi vagy arra, vajon az argentin kormány profitál-e a Coinhive vezetéséből.

- Facebook-megosztások: 10-től 23,424-ig

- Alexa Rank: 949 052 – 889 516

VERDICT: Ismeretlen

Oktatási Intézetek

- udc.edu.mx

- lsu.edu.ph

- uaf.edu.mx

- florida.edu.vn

- aplusenglish.edu.vn

- isquareit.ac.in

- stieieu.ac.id

- farzanegan.ac.ir

Megdöbbentően sok oktatási intézmény rendelkezik a coinhive forgatókönyvvel a weboldalain. Ismét nehéz meghatározni, hogy ezek a webhelyek tudatosan cselekednek-e. Bármely felhasználó, aki meglátogatja ezeket a Malwarebytes Pro rendszert futtató webhelyeket, felugró értesítést fog látni, amely megmutatja, hogy a szkript blokkolva van, ezért úgy gondolja, hogy ezt már jelentették volna.

- Facebook-megosztások: 0-tól 1 276-ig

- Alexa Rank: Nincs rangsorolva 996 287-ig

VERDICT: Ismeretlen

Github aldomain

- akagi201.github.io

akagi201.github.io

akagi201.github.io

Ez a GitHub aldomain átirányít egy „fertőzött tartományra”. A felhasználó létrehozott egy aldomaint a GitHub-on, és ahelyett, hogy közvetlenül elhelyezné a kódot, átirányította a GitHub webhelyet egy általuk ellenőrzött tartományra. Ennek a domainnek van coinhive kódja.

- Facebook-megosztások: 0

- Alexa Rank: Nem rangsorolt

VERDICT: A felhasználó hozzáadta

Összegzés

Néhány elem, amelyet elemzésünkből le kell vennünk, a következők:

- A parancsfájlt futtató megbízható vagy jelentős forgalmat bonyolító webhelyek többsége ezt teszi, akár szándékosan, akár annak eredményeként, hogy a felhasználók hozzáadják a szkriptet az oldalukhoz. Van esély arra, hogy ezek közül néhányat feltörtek, de ezen a ponton ezt nehéz bizonyítani.

- Néhány nagyobb webhelyet valószínűleg feltörtek

- A szkriptet futtató többi webhely többsége rendelkezik olyan kevés a forgalom hogy azok zavar a felhasználók számára valószínűleg jelentéktelen.

- Domainerek Lehet, hogy a parkolási domainek a coinhive-ot használják bevételszerzésre. Ha a Google álláspontja megváltozik a Coinhive felé, ez leértékelheti a domaineket a jövőbeni értékesítés szempontjából.

- Felnőtt webhelyek úgy tűnik, nyitott a szkript használatára.

- Kormányzati és oktatási webhelyek futtatják a szkriptet.

- Aldomainek be vannak kapcsolva A Google blogolási platformja futtatják a szkriptet.

- Ez nem hatalmas mennyiségű bizonyíték a hackelésre. Bár valószínűleg sok webhelyet feltörtek, a probléma nem tűnik elterjedtnek.

Amint elérhetővé válnak a böngésző további bányászati lehetőségei, valószínűleg egyre több olyan webhelyet fogunk látni, amelyek szkripteket használnak a felhasználók bevételszerzéséhez a háttérben, és egyre több hacker illeszti be a kódot a veszélyeztetett webhelyekbe. Néhány vállalat, például a NIMIQ, jelenleg böngészőspecifikus kriptovalutákat fejlesztenek.

A hackerek és a rossz szereplők általában a legnevtelenebb jövedelemáramlást választják a feltört webhelyeken. Ez lehet olyan Affiliate Networks, amely nem tesz fel kérdéseket, vagy furcsa SEO hálózatok, amelyek fizetnek a feltört webhelyek visszalinkeléséért. Az anonim bányászat képessége a veszélyeztetett weboldalak használatával ésszerű lehetőség lesz a hackerek számára, akik nyomon követhetetlennek akarják fizetni a bűncselekményeiket, és azok a webmesterek, akik több jövedelmet akarnak kiszűrni a webhelyeikről.

A kriptovalutához vagy az internethez hasonlóan az a tény is, hogy a böngészőbányászat baljós módon kihasználható vagy felhasználható nem azt jelenti, hogy nem kellene létezniük. Nyitott elmékkel kell rendelkeznünk, és konstruktív vitákat kell folytatnunk a jövőbeni böngészőbányászatról.